Argentina-Chile: revelan planes de inteligencia para involucrar a mapuches en actos “subversivos” en ambos países

20 febrero, 2018

“Operación Andes”: el otro plan de Inteligencia que se vino abajo con el “Huracán”

Utilizando las supuestas dos creaciones del “profesor” Álex Smith (Antorcha y Tubicación), la unidad de Inteligencia de Carabineros de La Araucanía preparaba el escenario para la “Operación Andes”, en la que aparecían ex miristas a cargo de un tráfico de armas desde Argentina hacia la Coordinadora Arauco Malleco en Chile. Estaba todo listo, los supuestos chat que probarían los delitos y los mapas con las ubicaciones precisas de los inculpados. Pero todo se vino abajo cuando la Fiscalía sospechó de las pruebas. Lo que falta saber es quiénes y por qué alimentaron el guión.

Los títulos falsos de Álex Smith, el hasta ahora perito informático estrella de la policía, son solo una anécdota en la más grave crisis de Inteligencia de Carabineros. CIPER accedió a documentos oficiales de la Unidad de Inteligencia de La Araucanía, cruzó los datos con las declaraciones de los imputados y otros registros, y descubrió que la trama de la “Operación Huracán” esconde una segunda operación: “Andes”. Entre ambas se teje un escenario subversivo mapuche afincado en territorio chileno y argentino. Huracán y Andes se alimentan de la información capturada por las “herramientas” creadas por el “profesor” Smith. Todo ello avalado por el general Gonzalo Blu, director de Inteligencia y por su jefe: el general director Bruno Villalobos.

Las medidas cautelares que el Juzgado de San José de la Mariquina acaba de decretar en contra de Álex Smith, son un tímido paso hacia el nudo de la trama. Esto recién comienza.

SMITH, UNA PIEZA EN EL TABLERO

Álex Smith Leay no solo está acusado por el Ministerio Público de proporcionar pruebas falsas para inculpar a comuneros mapuche y de presentar títulos falsos para acreditar su idoneidad en seguridad informática. Hay otras mentiras de Smith que CIPER acreditó en el curso de esta investigación.

A pesar de que el “profesor” declaró ante la Fiscalía que Carabineros lo contrató recién en octubre de 2017, registros de la AFP Cuprum, a los que accedió CIPER, muestran que los pagos comenzaron tres meses antes. En julio Smith recibió $756.757 pagados por el Departamento de Tesorería de Carabineros. En agosto su sueldo llegó a $1.621.628, renta que mantuvo en los meses siguientes.

Lo anterior muestra que en septiembre de 2017, en pleno desarrollo de la hoy investigada “Operación Huracán”, Smith ya era un funcionario público pagado por Carabineros. Es más, documentos oficiales de la Unidad de Inteligencia Operativa Especializada de Carabineros de La Araucanía (UIOE), muestran que Smith trabajó en ella desde enero de ese año. Lo que no se sabe es cómo se le remuneró entre enero y julio de 2017.

Ya como un funcionario a sueldo, las labores del “profesor” Smith se concentraron en los comuneros mapuche. En noviembre de 2017, cuando la “Operación Huracán” ya había sido ejecutada, sus pericias se dirigieron a la que sería la segunda parte de esa historia: la “Operación Andes”.

El primer rastro de que la UIOE de La Araucanía trabajaba en la continuación de Huracán, lo encontramos el 17 de noviembre de 2017. Ese día desde la casilla de correo electrónico curso2017uc@gmail.com se envió un email a Álex Smith con dos link a una noticia de marzo de 2012: “FPMR y MIR asumen responsabilidad en muerte de policía en Argentina”.

Los miembros de esa unidad de Inteligencia habían fijado su mira en Jorge Salazar, un mirista que se encuentra prófugo desde hace seis años, acusado de dar muerte a un policía trasandino en la zona de San Junín de Los Andes. Supuestamente, los software creados por Álex Smith (Antorcha, para interceptar chats, y Tubicación, para geolocalizar objetivos) habrían obtenido comunicaciones electrónicas y rutas por las que se movería el subversivo chileno, a quien iban a acusar de proveer armas a comunidades mapuche.

Entre esas pruebas estaban las conversaciones que la UIOE de La Araucanía había supuestamente interceptado entre los hombres que ayudarían a la Coordinadora Arauco Malleco (CAM) a obtener armamento.

Fue así que el 28 de noviembre del año pasado, Álex Smith envió un correo electrónico con esos chats a Héctor Olave, el cabo de la policía que, según declaró Smith, era el encargado de descargar la información suministrada por Antorcha. En esos diálogos los protagonistas son dos miristas que han operado por años en la zona sur del país: Jorge Salazar y Guillermo Romero. En las conversaciones que figuran en ese email se habla de “fierros” y pagos “mitad en pesos y mitad en dólares”.

LA “OPERACIÓN ANDES”

El 4 de diciembre de 2017 la operación ya había sido bautizada: Andes. Ese día la unidad de Inteligencia de La Araucanía resumió en un documento los blancos de esa operación. Allí se individualizó a Romero y Salazar como partícipes de un intercambio de armas y dinero, el que debió realizarse dos días antes, el 2 de diciembre, en el Parque Nacional Vicente Pérez Rosales, cerca de Puerto Varas. La fuente de esa información era la supuesta interceptación de los chats entre Guillermo Romero y Jorge Salazar.

En la entrega de armas habrían participado al menos otras cinco personas. A la única que la UIOE identifica es a “Norita”, encargada de entregar el dinero y recepcionar las armas.

El archivo que sistematizó esa información fue denominado “Operación Andes”.

A Guillermo Romero y Jorge Salazar, Álex Smith los relacionó con Héctor Llaitul, el vocero de la CAM, el principal inculpado en la “Operación Huracán” y luego sobreseído por la justicia. Uno de los chat que avalaría esa ligazón, según Smith, es el siguiente:

Guillermo: detuvieron al comandante (LLaitul)

Jorge: che mi hermano

Jorge: audio.mp3

Guillermo: la causa

Jorge: me hecho a varios primero

En un archivo PDF en poder de la UIOE se señala que este diálogo ocurrió el 24 de septiembre de 2017, un día después de las detenciones de la “Operación Huracán”. Junto a la captura de la imagen de ese chat, aparece una foto de Héctor Llaitul, a quien Romero y Salazar le dirían el “comandante”.

Según varios documentos elaborados por Smith, los celulares de los miristas estaban intervenidos desde hace meses. El respaldo de los chats que el “profesor” compiló y que envió en un correo electrónico fechado el 28 de noviembre, incluye conversaciones desde el 17 de noviembre y en ellas aparecen participando otras personas.

En uno de esos chat de la “Operación Andes”, supuestamente interceptado con las “herramientas” de Smith, aparece una comunicación de “Guille” (Guillermo Romero) con Jorge Salazar el 17 de noviembre, dos días antes de las elecciones presidenciales de 2017.

Guille: audio.mp3

Guille: 8 fierros cortos

Jorge: noche hablamos

No hay rastros de otra conversación esa misma noche, pero el chat se reanuda en la noche del 19 de noviembre, cuando se vuelve a hablar de “fierros” (armas) y de los resultados de la primera vuelta de la contienda presidencial (reproducción textual):

Guille: cago el hdp de piñera

Guille: no de da el 50 para la segunad vuelta

Guille: quería que pasara la sanchez

Guille: sera próxima

NUMERO PRIVADO: este es mi nuevo numero

Guille: ok

Guille: me están apurando por los fierros

NUMERO PRIVADO: el 3 en La madrugada

Guille: cascada?

NUMERO PRIVADO: ??

NUMERO PRIVADO: audio.mp3

Guille: igual hermano

Un día después la trama por los “fierros” da un nuevo paso.

NUMERO PRIVADO: hermano compañero

Guille: hola

NUMERO PRIVADO: viernes hablamos

NUMERO PRIVADO: tengo los fierros

Guille: audio.mp3

NUMERO PRIVADO: ok

Ese chat está fechado el 20 de noviembre, a 12 días de la cita fijada para el intercambio de dinero por armas: 2 de diciembre. Todas las acciones estaban supuestamente monitoreadas desde muy cerca por los miembros de la UIOE de La Araucanía. De hecho, el 24 de noviembre habrían capturado un nuevo chat sobre estos “fierros”.

Guille: Todo listo

Guille: en billetes

Guille: mitad en pesos y dólares

[][][][]: [][][][][][][][][][]

Guille: ok Viejo

Guille: nos vemos

[][][][]: [][]

Cinco días antes de la entrega de los “fierros”, aparece en escena “Alexis”, quien sería según los chats interceptados por Smith el encargado de la entrega de las armas. Así reproduce la UIOE el chat del 27 de noviembre:

Alexis: YO VOY

Guille: que paso

Alexis: Enfermo che Jorge

Guille: de que

Alexis: guata

Guille: confírmame fecha

Alexis: tranquilo estare

Ese reporte de chats que Smith supuestamente capturó y envió por correo electrónico al cabo Olave de la UIOE, finaliza el 28 de noviembre con una nueva conversación entre Guillermo Romero y Jorge Salazar.

Guille: como esta la salud hermano

Jorge: mejor

Jorge: Alexis va con encargo

Jorge: sino igi llaima

Guille: legua esta apuradoGPS

Jorge: confirmo mañana

El 2 de diciembre, según el reporte de Smith, Romero y Salazar habrían intentado hacer contacto durante toda la jornada, pero no fue posible. De los siguientes reportes de Smith se deduce que la entrega de armas no se habría concretado por la presencia de “búhos” y “ratas” (ver detalles de esa eventual conversación).

En los reportes que Smith hace a los miembros de la unidad de Inteligencia de Carabineros, se indica que los chat entre Romero y Salazar se reanudan el 4 de diciembre. Allí habrían acordado una nueva fecha para la entrega de los “fierros”, ahora en Santiago:

Guille: FIERROS LARGOS

Guille: 6

Guille: MECANICO SANTIAGO

Guille: NAVIDAD

Jorge: Comprendido

Guille: David quiere tu numero

Jorge: noche hablamos

Guille: ok

Guille: dos palos cada una

Guille: 21 llegan

¿CUÁNDO SE PRENDIÓ LA ANTORCHA?

Las cuestionadas pruebas proporcionadas por los miembros de la UIOE de La Araucanía para inculpar a comuneros mapuche, acusación asumida por Carabineros al llamar a retiro a cuatro de sus integrantes, tiene otros ingredientes que son falsos y que hasta ahora no han sido conocidos.

Según declaró Álex Smith a la Fiscalía, el software Antorcha recién comenzó a ser desarrollado en julio de 2017 y se tardó “cerca de un mes en entregar un primer prototipo operativo”. Eso nos lleva al mes de agosto de 2017 en su primera aplicación práctica. Esos plazos calzan con otra aseveración que hizo Smith ante los fiscales: que Antorcha funcionaba en un servidor (“airs.cl”). La indagación de CIPER indica que efectivamente ese registro -“airs.cl”- fue inscrito el 22 de agosto de 2017.

Lo que no calza es que casi cinco semanas antes de que Antorcha y “airs.cl” estuvieran habilitados, Smith hubiera interceptado con sus “herramientas” conversaciones por chat entre Jorge Salazar y su hermana Nelly.

Y ello, porque en los documentos de la UIOE a los que accedió CIPER, consta que tanto Álex Smith como el capitán Leonardo Osses (subjefe de la UIOE), les informaron al resto de los funcionarios de esa unidad de Inteligencia de Temuco, que uno de los celulares interceptados con las “herramientas” creadas por Smith, sería el de la hermana de Jorge Salazar: Nelly. De ese aparato telefónico se habrían captado chats del 17 de julio de 2017 entre ella y su hermano:

Hermano: como estas hermanita

Nelly: super, que es de tu vida hermanito?

Hermano: quiero ir a fin de año

Nelly: Osorno… como siempre

Nelly: tengo ganas de abrazarte

Hermano: te quiero mucho

Hermano: como esta mi viejita

Hermano: el 24 de diciembre vengo

Nelly: estoy con la viejita

Nelly: audio.mp3

Hermano: audio.mp3

Hermano: las amo

De ser real el chat entre ambos, este no se captó mediante Antorcha. Tampoco otros chats que respaldan la “Operación Huracán” y que son anteriores al 22 de agosto de 2017. ¿Con qué “herramientas” se interceptaron esas comunicaciones? Es una de las preguntas que Carabineros deberá responder en la causa en curso.

La última comunicación por whatsapp entre Guillermo Romero y Jorge Salazar que habría sido interceptada por las “herramientas” de Smith, está fechada el 17 de enero de 2018, solo días antes de que la Fiscalía de Temuco disparara el misil que destruyó la “Operación Huracán”.

Guille: están destrozando al negro (emoticon televisión)

Guille: prensa momia

Guille: lo traicio los chuecos ani

Guille: vendidos traidores

Guille: hermano

Jorge: che

Jorge: los pinochetistas

Jorge: capitalismo

Jorge: comandante no se dara su brazo a torcer

Jorge: va quemar todos los camiones

Jorge: a los mate y angelini

Jorge: lo conozco

Jorge: morirá luchando

Jorge: igual que yo

Guille: toda razón hermano

Guille: necesito (emoticon dinero)

“TUBICACION”: EL OTRO INVENTO DE SMITH

En diciembre de 2017 el trabajo pericial de Smith y sus colegas en la “Operación Andes” acrecentaron su reputación. Es en esa fecha cuando la información generada por esa unidad de Inteligencia comienza a ser firmada por la “Oficina informática forence” (SIC).

Bajo esa denominación, el lunes 11 de diciembre Álex Smith tuvo en su poder el “Anexo informe”, un archivo Word donde aparecen mapas y los supuestos recorridos de Jorge Salazar y Guillermo Romero, los dos blancos principales de la “Operación Andes”.

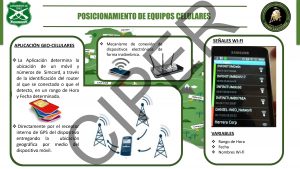

Los recorridos habrían sido elaborados con la nueva creación de Smith: “Tubicación”. En ese documento Word se detalla que la información se obtuvo a través de redes wifi a las que se habrían conectado Salazar y Romero.

Según los peritajes del “profesor” Smith, Romero habría transitado entre las localidades San Juan de la Costa, Osorno, Cascadas, Puerto Octay, Ensenada y Petrohué. Salazar se habría movido por caminos que conectan la provincia de Neuquén, en Argentina, con Osorno, en Chile.

En su reporte, Smith afirma que pudo interceptar mensajes de whatsapp de Romero a Salazar, los que se habrían geolocalizado, construyendo así las rutas de sus desplazamientos. Ese cruce de información habría permitido precisar la ubicación de la cabaña que estaría utilizando Salazar, a 77 kilómetros al este de Osorno.

Smith explicó en detalle a los miembros de la UIOE cómo funcionaba su nueva creación para geolocalizar celulares, en una presentación en power point el 20 de diciembre de 2017. “La aplicación determina la ubicación de un móvil y números de simcard, a través de la identificación del router al que se ha conectado o que él detectó, en un rango de hora y fecha determinada” (SIC), se lee en esa presentación. También utilizaría la información de antenas celulares: “Directamente por el receptor interno del GPS del dispositivo entregando la ubicación geográfica por medio del dispositivo móvil”.

La nueva “herramienta” que Smith decía haber creado, era uno de sus primeros objetivos que proclamó ante los jefes de la UIOE desde enero de 2017, cuando empezó a realizar peritajes para Carabineros. Desde esa fecha Smith intentó demostrarles que él podía geolocalizar páginas web, blogs y personas que estuvieran siendo investigadas. Pero su sistema fallaba.

Así ocurrió con el peritaje de inteligencia que entregó la UIOE a la Fiscalía de Los Ríos, donde se identificó al comunero Patricio Antiago en las cercanías del atentado que el 28 de agosto de 2017 destruyó 29 camiones en San José de la Mariquina. Pero a esa misma hora, Antiago estaba en su casa, a varios kilómetros de distancia, siendo controlado por Carabineros, ya que cumplía arresto domiciliario.

Por esta razón la Fiscalía debió aclarar que Patricio Antiago no está siendo investigado en esta causa y acto seguido formalizó al “profesor” Smith por obstrucción a la justicia y falsificación de instrumento público.

Junto a Smith fue formalizado el cabo del Laboratorio de Criminalística de Carabineros (Labocar), Manuel Riquelme, quien habría trabajado junto al “profesor” en el supuesto software que serviría para geolocalizar celulares. Así lo declaró Smith ante la Fiscalía el 30 de enero:

“Otra de las aplicaciones que desarrollé fue una para determinar la ubicación de los teléfonos en determinados lugares. Esta herramienta la desarrollé para una investigación a cargo de la Fiscalía de San José de la Mariquina. Este software existe en el mercado y fue ofrecido a Carabineros por la misma empresa que vendió el equipo “Oxygen foresnse” y a través de él es posible, ingresando el número telefónico, determinar en qué lugar se encuentra un determinado teléfono celular, sin embargo, esta herramienta no permite determinar donde estuvo el teléfono con anterioridad. El valor de este software, según entiendo, es de cerca de $200 millones, y la empresa que lo desarrolló es norteamericana. Como el valor es muy elevado comencé a desarrollar esta herramienta, pero aún no concluyo el trabajo, a pesar de que he realizado pruebas de campo”.

Smith agregó en su declaración (después se ha negado a testificar) que esa aplicación la comenzó a desarrollar después de la “Operación Huracán”, que ese software iba a ser utilizado por el Labocar y que para ello se compró el hosting “Tubicacion” y que, además, a diferencia del software norteamericano (que costaba $200 millones), el suyo permitiría conocer el historial de ubicaciones de un celular. Dijo también que desarrolló “Tubicación” junto al cabo Riquelme, a quien conoció en la unidad de Inteligencia de Carabineros en Temuco mientras periciaban los celulares de los detenidos en la “Operación Huracán”.

Al cruzar el relato que hizo Smith ante los fiscales sobre el desarrollo de “Tubicacion” con los documentos de la UIOE obtenidos por CIPER sobre la “Operación Andes”, hay algo clave que no calza. El dominio de “Tubicacion” (tubicacion.cl) recién se inscribió en Nic Chile el 9 de enero de 2018, casi un mes y medio después de que supuestamente Smith logró con esa “herramienta” geolocalizar a Salazar y Romero.

ALEUY SE SUBE AL AVIÓN

A fines de septiembre, cuando la “Operación Huracán” estaba en marcha y el vocero de la CAM Héctor Llaitul ya estaba detenido, algunos medios de prensa comenzaron a exhibir los supuestos chats incautados por el “profesor” Smith. Y fue en ese momento que en La Moneda comenzó a hablarse de tráfico de armas desde Argentina hacia las comunidades mapuche.

Ese fue uno de los temas que el subsecretario del Interior, Mahmud Aleuy, trató con la ministra argentina de Seguridad, Patricia Bullrich, cuando viajó especialmente para ello a fines de ese mes. La alerta la había encendido otro supuesto chat interceptado por Álex Smith.

El 4 de agosto Jorge Huenchullán, uno de los detenidos en la “Operación Huracán” y líder de la Comunidad Autónoma de Temucuicui, le habría enviado a Héctor Llaitul un archivo Excel con un listado de armamento: “seis escopetas, 10 revólveres, 12 pistolas y dos fusiles”. Llaitul habría respondido: “de Argentina me van a llegar, el 15”.

Pero CIPER accedió a otro archivo interno de la UIOE que pone en duda la veracidad de ese chat. En la presentación en power point que resume la inteligencia desarrollada por la unidad de La Araucanía sobre comunidades mapuche (“Exposición coordinación zona control orden público”), se dice que el 2 de agosto de 2017 lograron capturar información de una reunión realizada en la Comunidad Autónoma de Temucuicui, gracias a “trabajo de fuentes cerradas información A-1”.

El informante (“fuentes cerradas A-1”) indicó –se lee en la presentación- que Temucuicui poseía el siguiente armamento: “seis escopetas, 10 revólveres, 12 pistolas y dos fusiles”. Es decir, el mismo listado de armamento que después aparece en uno de los chats instalados en un celular de Héctor Llaitul, y que remitiría a una comunicación de este con Jorge Huenchullán, donde supuestamente le solicitaría esas armas para ser traídas desde Argentina.

En la misma presentación oficial de Inteligencia -“Exposición coordinación zona control orden público” (ver power point)-, fechada el 4 de agosto de 2017, se dice que el armamento ya estaría en Chile.

¿Quién puso sobre el escritorio del subsecretario Aleuy los antecedentes que apuntaban a un tráfico de armas desde Argentina a las comunidades mapuche en Chile? ¿Tuvo otros antecedentes antes de decidir reunirse con la ministra Bullrich en Argentina, o solo se basó en los chats del “profesor” Smith?

___________________________________________________________________